Wirusami infekującymi pliki zarażane są pliki programów, na przykład gier, procesorów tekstu, baz danych lub arkuszy kalkulacyjnych. (W wypadku systemu MS-DOS zazwyczaj infekowane są pliki .COM, .EXE i .SYS, na przykład COMMAND.COM, 123.EXE lub CONFIG.SYS. Wirusami makrowymi natomiast są infekowanie dokumenty programu Microsoft Word lub arkusze kalkulacyjne programu Microsoft Exel). Przy każdym uruchomieniu zarażonego pliku wirus poszukuje kolejnego obiektu ataku. Wirusy infekujące pliki mogą się rozprzestrzeniać jedynie w określonym systemie operacyjnym. Dlatego tego typu wirus zaprojektowany tak, aby infekował pliki programów systemu MS-DOS, nie będzie infekować plików programów systemu Windows 95 i vice versa.

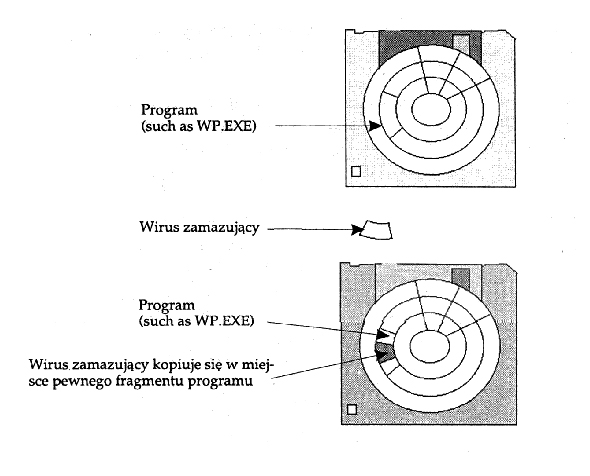

Kiedy wirus infekuje pliki, ma do wyboru trzy możliwości: doczepić się na początku pliku, na końcu pliku lub umiejscowić się gdzieś na środku. (Wirus kasujący część infekowanego pliku nazywany jest wirusem zamazującym). Kiedy wirus doczepia się na początku lub na końcu pliku, zmienia się rozmiar pliku. Wirus taki, nazywany pasożytniczym, zwykle nie uszkadza zarażonego pliku. Łatwo go zauważyć po zmianie w rozmiarze pliku.

Wirusy zamazujące są nieco groźniejsze od pasożytniczych. Do zarażonych przez siebie plików wprowadzają zmiany - podmieniając części kodu programu własnym kodem - skutkiem czego pliki zostają uszkodzone lub zniszczone. Program zarażony wirusem zamazującym zwykle nie działa. Wirusy zamazujące często unikają wykrycia, ponieważ zarażone nimi pliki nie zmieniają rozmiarów.

Przykład: Wirus Lehigh

Jeden z pierwszych wirusów infekujących plik dał o sobie znać w listopadzie 1987 roku w Lehigh Collage w Bethlehem w Pensylwanii. Studenci wypożyczający oprogramowanie z biblioteki po krótkim czasie stwierdzili, że nadzwyczaj duża liczba dyskietek jest niesprawna. Kilku studentów szybko rozpoznało w tym działanie wirusa (nazwali go wirusem Lihigh), którym były zainfekowane dyski twarde biblioteki. Kiedy tylko ktoś włożył dyskietkę do zarażonego komputera, natychmiast była ona infekowana owym wirusem. Chociaż wirus Lehigh nie zdołał się rozprzestrzenić daleko poza college, jego istnienie dowiodło raz na zawsze, że wirusy istnieją naprawdę i nie są wytworem bujnej wyobraźni pisarzy since fiction.

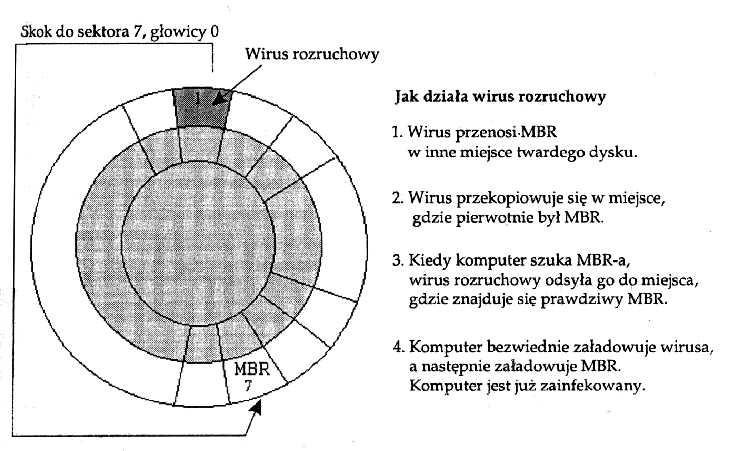

Każdy dysk czy dyskietka ma sektor rozruchowy, zawierający instrukcje dla komputera, jak ma z danego nośnika korzystać. Ponieważ każdy nośnik (włącznie z czystymi sformatowanymi dyskietkami) ma sektor rozruchowy, każdy dysk jest narażony na infekcję. Komputer po włączeniu może sprawdzać, czy w stacji jest dyskietka. Jeżeli tak, to komputer odczytuje jej sektor rozruchowy. Jeśli dyskietki nie ma, komputer korzysta z sektora rozruchowego na dysku twardym, tzw. MBR-a (Master Boot Record). Wirusy rozruchowe ukrywają się w sektorze rozruchowym (bo gdzieżby indziej?!) dyskietki lub dysku twardego. Tak więc, podczas gdy komputer gorączkowo rozgląda się za sektorem rozruchowym, aby stamtąd pobrać dalsze instrukcje, wirus rozruchowy przejmuje kontrolę dużo wcześniej, zanim program antywirusowy będzie miał go okazję wykryć. Gdy wirus ma już kontrolę nad komputerem, najpierw sam się załadowuje do jego pamięci, a potem oddaje sterowanie do prawdziwego sektora rozruchowego. Od strony komputera wszystko jest w porządku, choć jest zakażony wirusem. Dlatego właśnie wirusy rozruchowe należą do najgroźniejszych. Niemniej jednak sektor rozruchowy jest bardzo mały - ma zaledwie 512 bajtów - o wiele za mało, aby zmieścił się w nim cały wirus. Aby obejść to ograniczenie, większość wirusów rozruchowych dzieli się na dwie części jedną z nich jest infekowany sektor rozruchowy, pozostała zaś część zostaje ukryta w innym miejscu dysku. Niektóre wirusy rozruchowe ukrywają się w pustym obszarze dysku. Aby inne programy ich nie zamazały, sektory, w których nie znajdują, oznaczają jako sektory wadliwe. Kiedy wirus schowa się gdzieś w pamięci komputera, czeka na nowy nośnik, aby go zarazić. Zainfekowana zostaje każda dyskietka włożona do komputera. Wirus rozruchowy, aby się przenieść na nowy dysk twardy, wcześniej musi zainfekować dyskietkę. Jeśli zarażona dyskietka zostanie włożona do jeszcze nie zainfekowanego komputera, a następnie zostanie z niej uruchomiony system operacyjny lub program, wirus przekopiuje się na dysk twardy dotąd zdrowego komputera.

Przykład: Wirus Michał Anioł

O wirusach komputerowych niemal każdy się dowiedział podczas "wielkiego straszenia" w 1992 roku. Panikę zaczęto siać, gdy Leading Edge, jeden z większych producentów komputerów, sprzedał kilkaset komputerów przypadkowo zarażonych Michałem Aniołem, kolejnym wirusem rozruchowym. W ciągu miesiąca dwóch programistów oprogramowania, Da Vinci System i Access Software, wypuściło na rynek dyskietki również zarażone wirusem. Mess media z jakiegoś powodu uczepiły się szybko tej historii z wirusem i doprowadziły do powszechnej histerii, ostrzegając użytkowników komputerów, że szóstego marca, w dniu urodzin Michała Anioła, wirus o tym imieniu zniszczy dyski twarde. Gazeta Huston Chronicle obwołała wirusa "panem zniszczenia". USA Today ostrzegało, że "tysiące komputerów w piątek mogą pójść na złom". Washinghton Post straszył nagłówkiem "Śmiertelny wirus jutro będzie siał spustoszenie". Szacunki co do liczby zarażonych komputerów wahały się od zaledwie 5 tysięcy, aż do 5 milionów. Tymczasem producenci oprogramowania antywirusowego sprzedali tysiące egzemplarzy swoich programów rozhisteryzowanej publice. Kiedy przyszedł 6 marca, użytkownicy komputerów na całym świecie przelęknieni wyczekiwali zapowiedzianego ciosu i... nic się nie wydarzyło. Wirus Michał Anioł istnieje naprawdę i rzeczywiście zaatakował parę komputerów, jednak zagrożenie nie było nawet po trosze tak duże, jak rozdmuchały to Mass media. Część ekspertów twierdzi, że gdyby publikatory nie zdołały ludzi ostrzec przed wirusem, to z pewnością okazałby się on niszczycielski. Inni zaś mówią, po pierwsze Michał Anioł w ogóle nie miał dużego zasięgu, a po drugie, że dzięki gorączce medialnej producenci programów antywirusowych stali się bogaci. Jakkolwiek by nie było, wielka wrzawa w 1992 roku wokół wirusa o nazwie Michał Anioł uświadamia społeczeństwu zagrożenie, jakim są wirusy komputerowe. Producenci oprogramowania zgłaszają, że co roku, około szóstego marca, niezwykle wzrasta sprzedaż programów antywirusowych, co cieszy zwłaszcza udziałowców.

Zarówno wirusy infekujące pliki, jak i wirusy rozruchowe, mają swoje mocne i słabe strony. Wirusy infekujące pliki mogą się rozprzestrzeniać tylko wtedy, gdy zostaje uruchomiony zarażony nimi program. Jeśli wirusem zainfekowany zostanie rzadko używane plik, na przykład QBASIC.EXE lub DEBURG.EXE, to mimo że program będzie zarażony, wirus może się nigdy nie rozmnożyć i nigdy nie wyrządzić szkód. Niektóre komputery mogą być nosicielami wirusa od lat, a mimo to w ogóle nie mieć jakichkolwiek problemów. Podobnie, wirusy rozruchowe mogą się rozprzestrzeniać tylko wtedy, gdy nastąpi rozruch z dyskietki lub dysku twardego. Jeśli zarażony nośnik nie będzie do niczego używany, wirus nie będzie mógł się rozprzestrzenić. Nowa generacja wirusów łączy w sobie cechy wirusów jednego i drugiego rodzaju. Wirusy wielodzielne potrafią zarażać zarówno pliki, jak i sektory rozruchowe, co zwiększa ich szanse na rozprzestrzenianie się. Mimo zwiększonych szans wirusy wielodzielne są podatniejsze na wykrycie, gdyż większa jest liczba miejsc, w których program antywirusowy może znaleźć. Ponadto pisanie ich jest bardziej skomplikowane, zatem dziko żyje ich stosunkowo niewiele.

Przykład: Wirus Natas

Wirus Natas (Satan pisane od tyłu) jest jednym z najpowszechniejszych występujących wirusów wielodzielnych. Po raz pierwszy wy kryto go, jak siał spustoszenie w Meksyku. Natas infekuje pliki (.COM, .EXE oraz pliki nakładowe) i sektory rozruchowe zarówno na dyskach twardych, jak i na dyskietkach. Jest on jeden z niewielu znanych niewidzialnych wirusów polimorficznych, które potrafią zmieniać swoją postać i kryć się przed programami antywirusowymi. Poza tym, że Natas jest jednym z pospolitszych destrukcyjnych wirusów żyjących dziko, osobliwie wyróżnia go to, iż został napisany przez hakera, który pracował dla firmy antywirusowej. Otóż ów haker, po wypuszczeniu Natasa na wolność, przyjął zaproponowaną mu przez Norman Data Defense System pracę na stanowisku konsultanta. Firma uznała później, że nie może ufać człowiekowi znanemu z pisania wirusów i zwolniła go, ale dopiero po tym, jak reszta środowiska antywirusowego podniosła wrzawę, zarzekając się, że nigdy nie upadłby tak nisko, aby do pisania programów zatrudniać twórców wirusów.

Mimo, że wirusami makrowymi mogą być infekowane jedynie pliki utworzone przez jakiś inny program, w krótkim czasie stały się one najszybciej rozprzestrzeniającą się i najgroźniejszą rasa wirusów. W odróżnieniu od innych typów, tworzonych w języku asemblerowym (także w C++, Basicu lub Pascalu), wirusy makrowe pisane są w makrowym języku programowania stosowanym w określonym programie. Większość nowo powstających wirusów makrowych pisana jest w języku makrowym firmy Microsoft, noszącym nazwę Visual Basic for Applications (aczkolwiek kilka starszych wirusów napisano w języku WordBasic - dawniejszym języku markowym jest Microsoft Word). Wirusami makowymi zarażane są szablony, zawierające parametry marginesów, czcionek itp., czyli ogólne cechy formatowania dokumentu. Za każdym razem, gdy tworzony jest nowy dokument na podstawie szablonu zainfekowanego wirusem makrowym, wirus ten próbuje zainfekować kolejny szablon oraz nowy dokument. Ponieważ ludzie najczęściej przekazują sobie pliki dokumentów, a nie pliki szablonów, wirusy makrowe sprytnie przekształcają zainfekowane dokumenty w pliki szablonów. Wówczas użytkownik, choć sądzi, iż otwiera dokument do edycji, w rzeczywistości otwiera szablon. Wirusy makrowe, mimo swej powszechności, ograniczają się (przynajmniej tak mi wiadomo) do zarażania szablonów tworzonych przez programy Microsoftu, takie jak Word, Exel czy PowerPoint. Byli tacy, co próbowali pisać wirusy makrowe infekujące dokumenty programów WordPro i WordPerfect, jednak wirusy te nie rozprzestrzeniają się nazbyt łatwo, gdyż makra dokumentów tych programów przechowywane są w osobnym pliku. Natomiast przy kopiowaniu pliku dokumentu Worda lub Exela na dyskietkę, przez sieć lokalną lub Internet automatycznie kopiowany jest dokument razem ze wszystkimi jego makrami, co daje wirusowi makrowemu okazje do rozprzestrzeniania się.

Przykład: Wirus Concept

Concept, pierwszy na świecie wirus makrowy, może infekować dokumenty programu Microsoft Word zarówno w systemach Windows, jak i na komputerach Macintosh. Wirus został napisany w języku makrowym programu Microsoft Word w wersji 6.0, może jednak infekować dokumenty Worda utworzone w innych wersjach. Wydaje się, że wirus Concept został napisany specjalnie po to, by wykazać, że wirusy istotnie można w makrowych językach programowania. Dlatego Concept wyświetla jedynie okno dialogowe, w którym obwieszcza swoje istnienie, ale nie wyrządza celowo jakichkolwiek szkód wśród plików na dysku.